技术摘要:

本申请是201711026657.5的分案申请,公开了一种密钥找回方法、装置、终端及可读介质,涉及数据加密领域。该方法包括:将目标密钥分割为两个以上子密钥串;向服务器发送存储请求,所述存储请求用于请求将所述两个以上子密钥串分别存储至不同的存储节点,所述服务器与m个 全部

背景技术:

非对称加密是通过公钥和私钥进行加密的加密方式。通常,由服务器一方持有公 钥,用户一方持有私钥。当用户遗忘私钥时,需要对私钥进行找回。 相关技术中通过服务器保存备份的密钥。用户在第一次获取密钥时,可以向服务 器预留一个私人邮箱。当用户需要找回密钥时,向服务器提交密钥找回请求。服务器根据该 密钥找回请求,向预留的私人邮箱发送密钥。用户打开该私人邮箱后,查看找回的密钥。 当恶意人员通过黑客程序攻击服务器时,能够直接得到用户的密钥,所以上述密 钥找回方法的安全性较差。

技术实现要素:

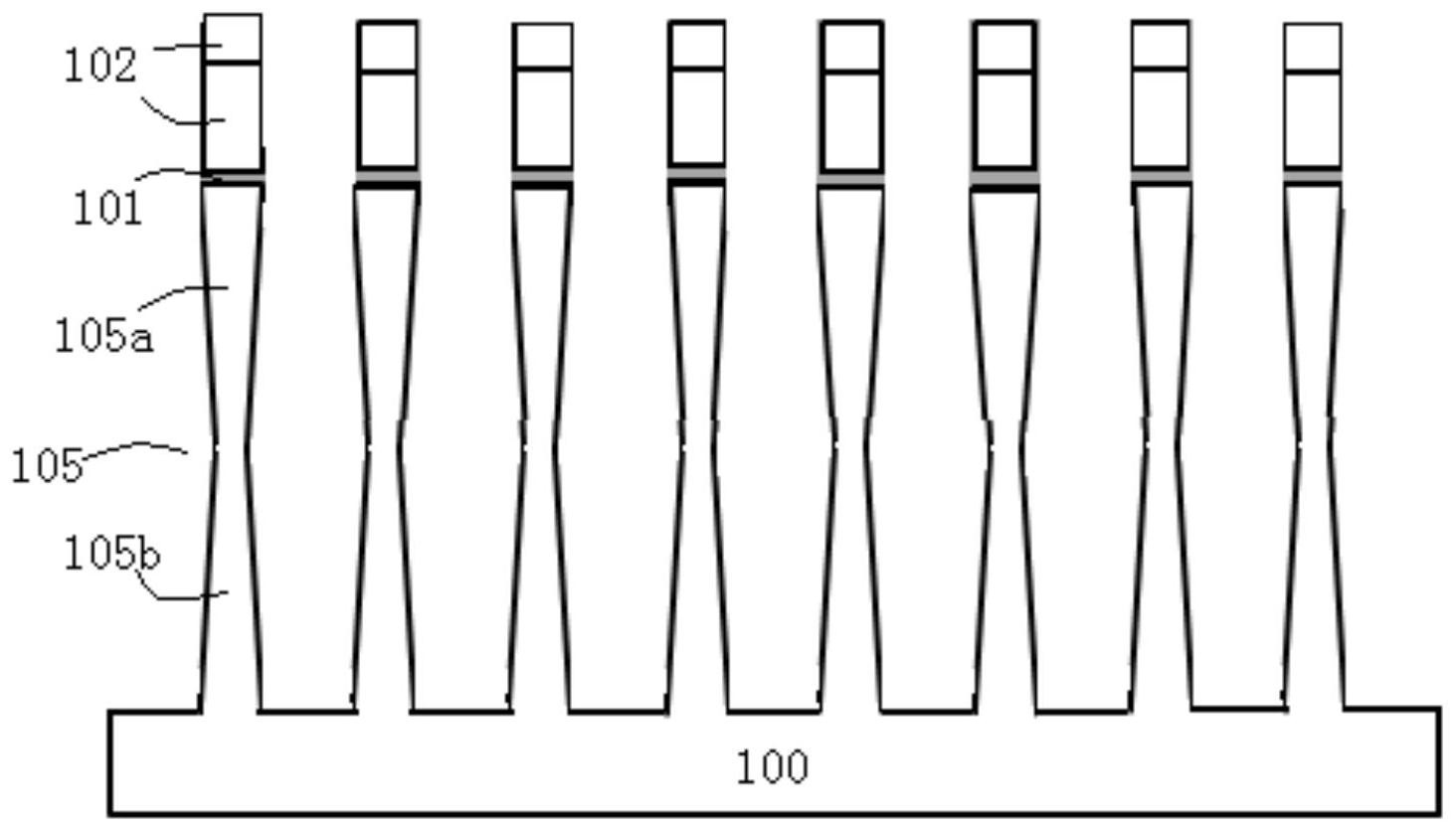

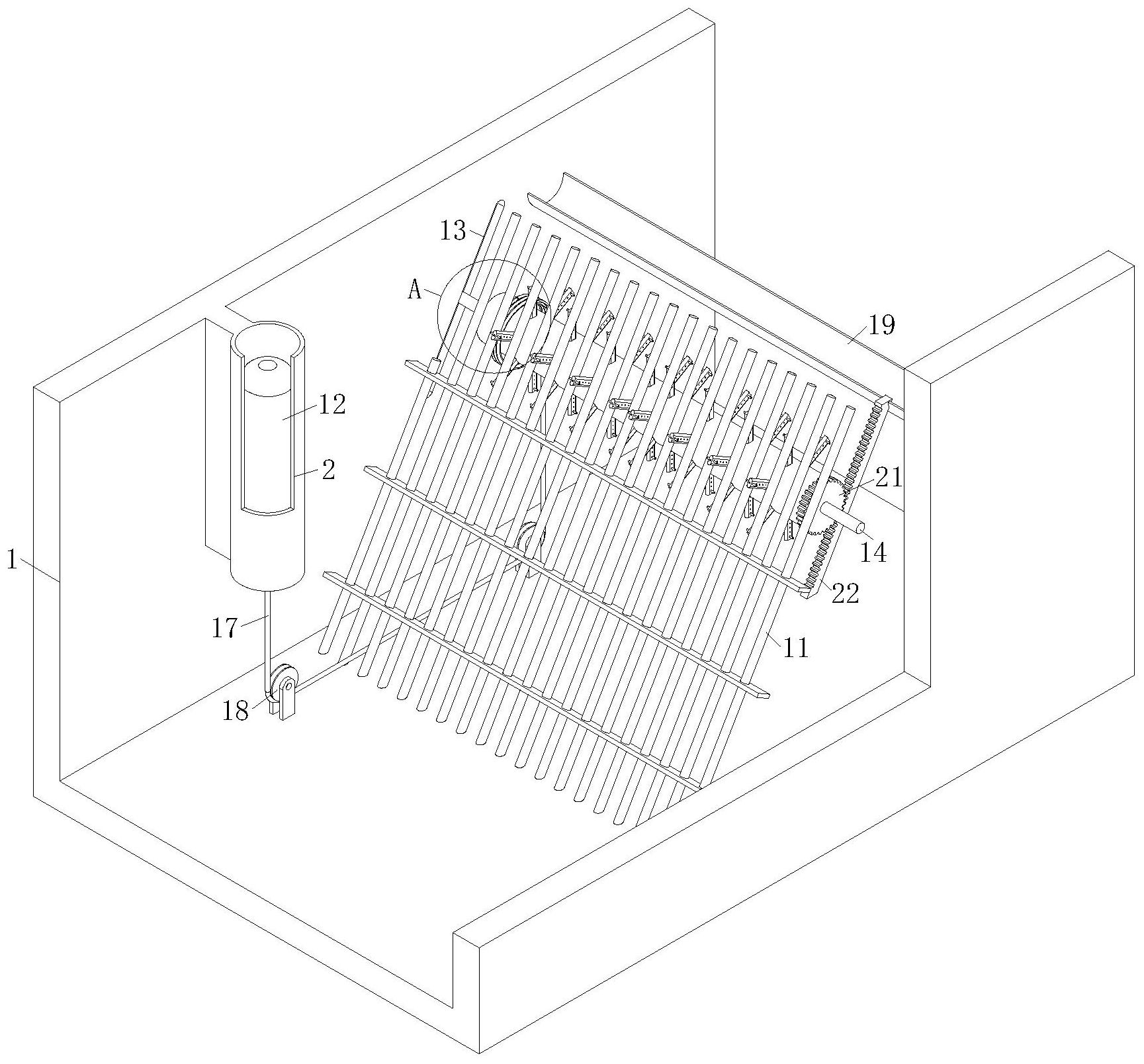

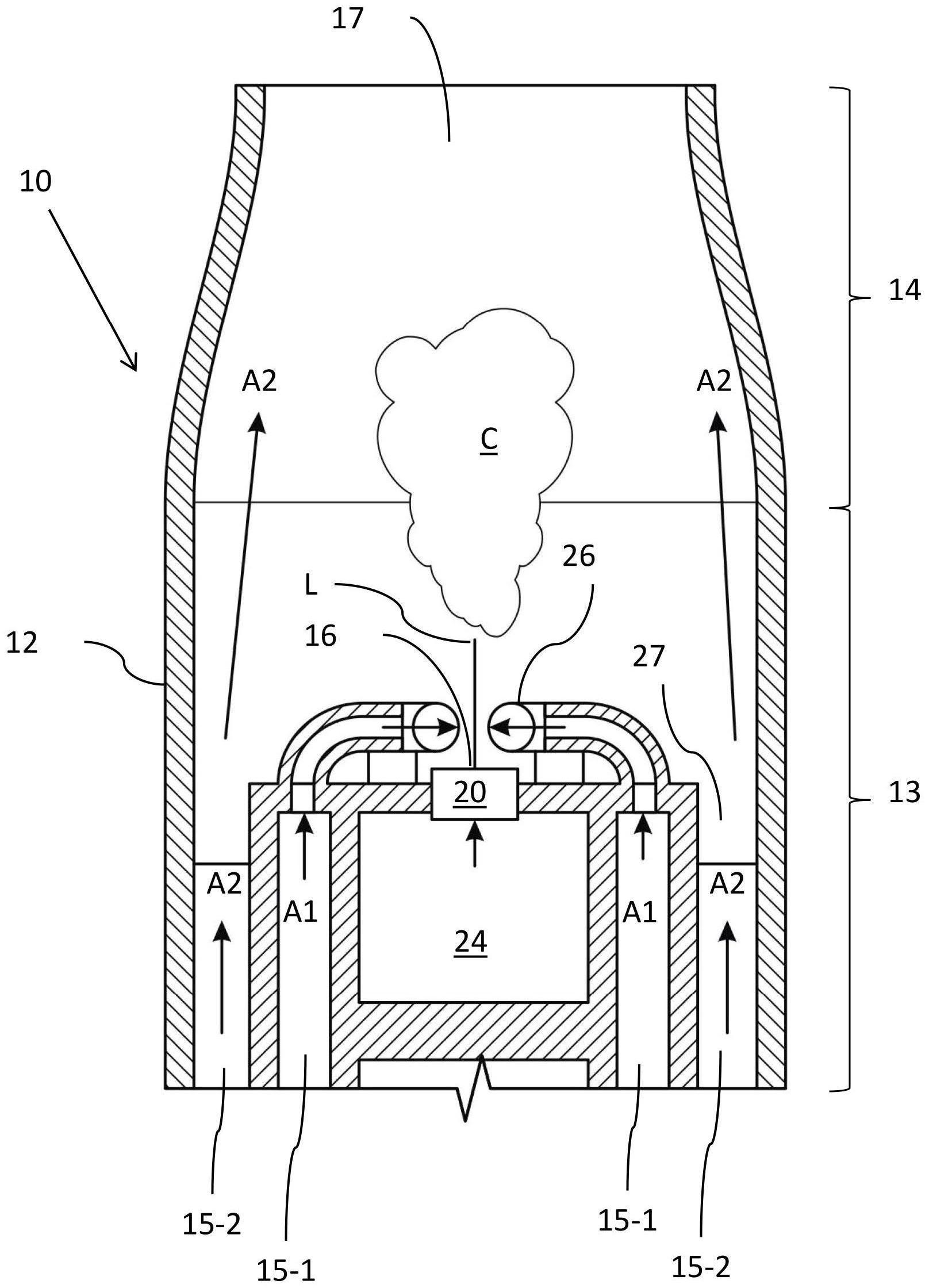

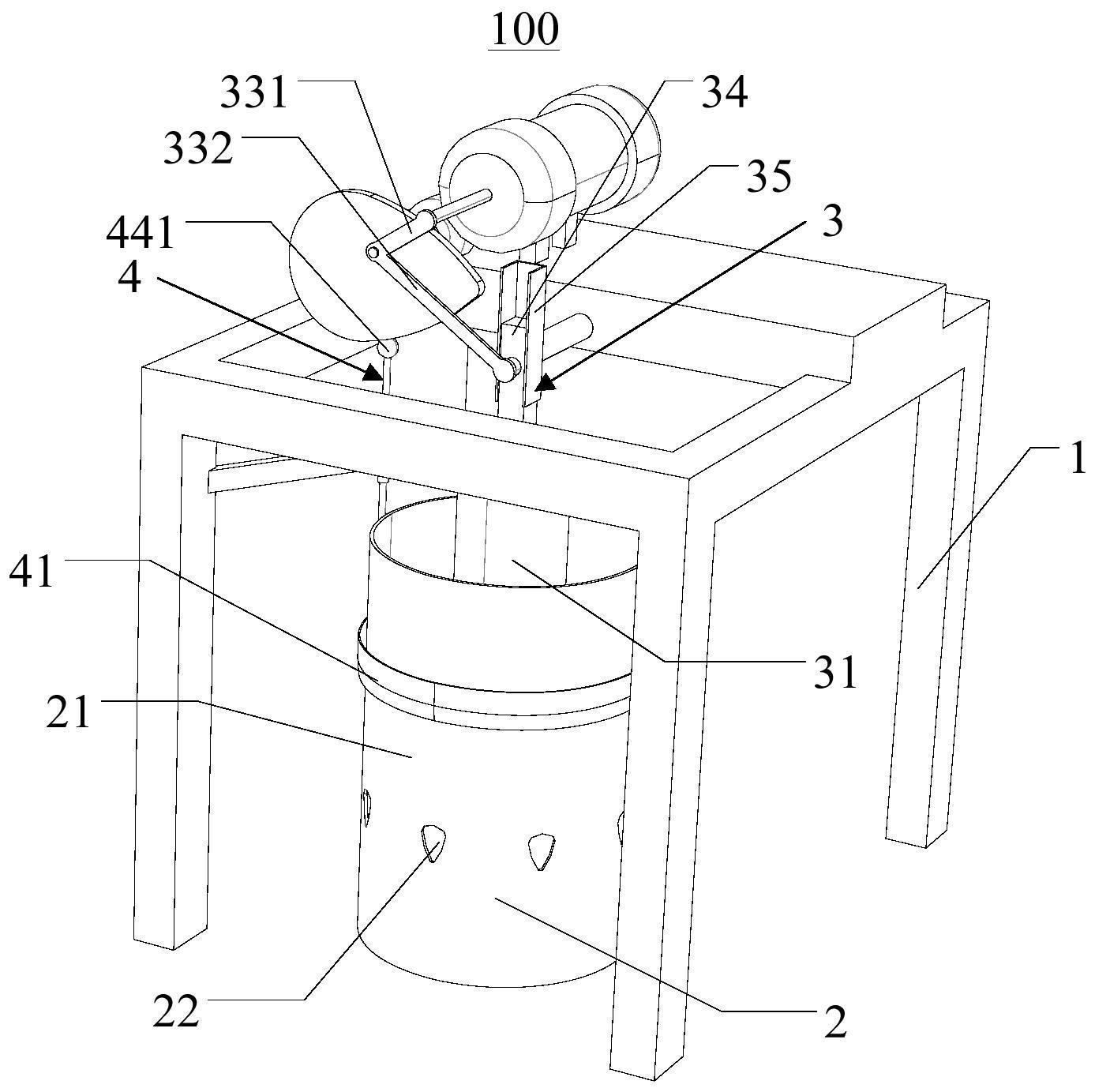

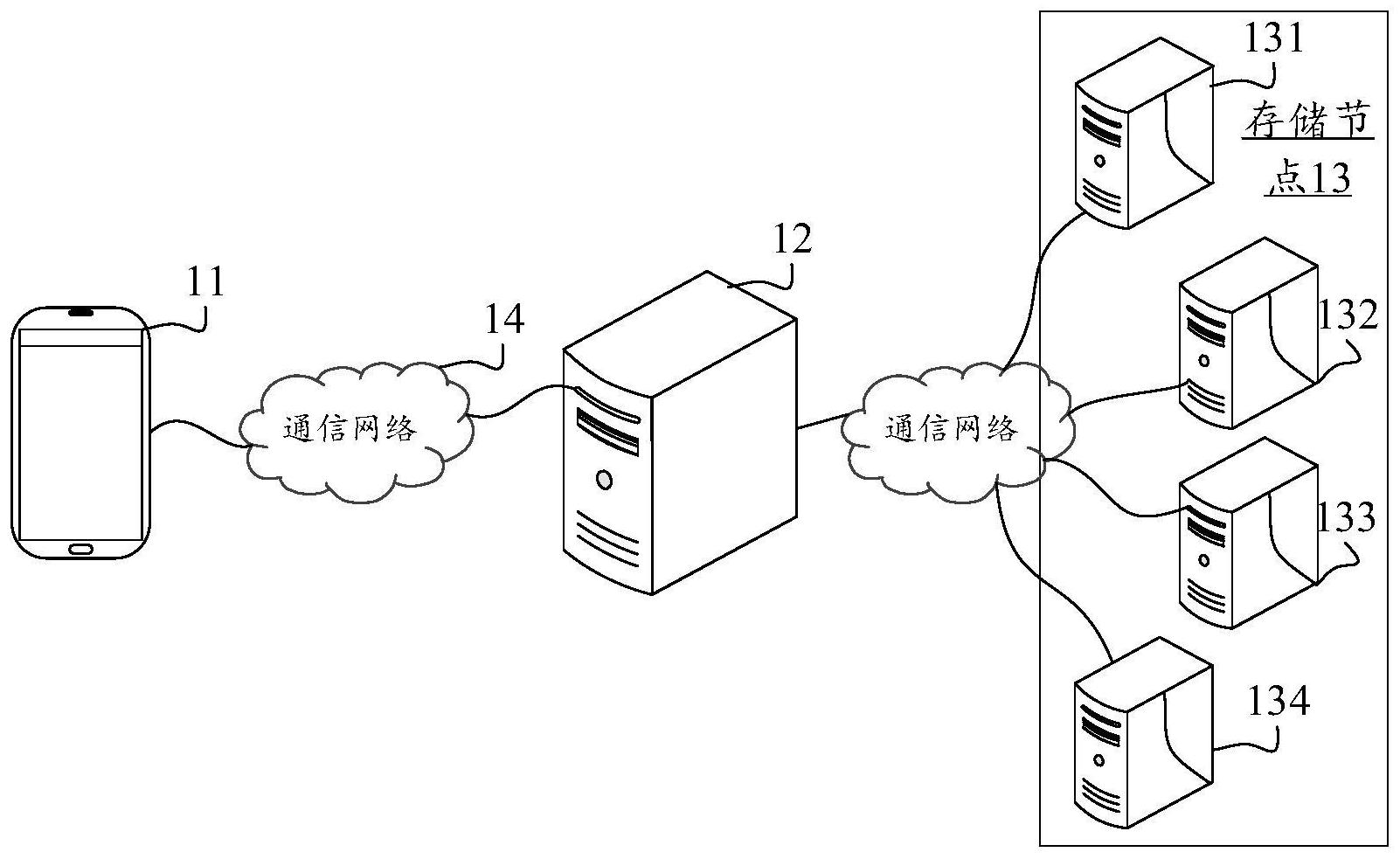

本申请实施例提供了一种密钥存储方法、装置、终端、密钥服务器及可读介质,可 以解决恶意人员可以通过攻击服务器直接得到用户的密钥的问题。所述技术方案如下: 根据本申请的一个方面,提供了一种密钥找回方法,所述方法包括: 将目标密钥分割为两个以上子密钥串,所述两个以上子密钥串中的任意至少k个 子密钥串用于重建所述目标密钥; 向服务器发送存储请求,所述存储请求用于请求将所述两个以上子密钥串分别存 储至不同的存储节点,所述服务器与m个存储节点分别相连,一个存储节点中只能存储一个 子密钥串,2≤k≤m; 获取所述服务器反馈的所述至少k个子密钥串; 根据所述至少k个子密钥串重建出所述目标密钥。 根据本申请的另一方面,提供了一种密钥密钥找回装置,所述装置包括: 分割模块,用于将目标密钥分割为两个以上子密钥串,所述两个以上子密钥串中 的任意至少k个子密钥串用于重建所述目标密钥; 第一发送模块,用于向服务器发送存储请求,所述存储请求用于请求将所述两个 以上子密钥串存储至不同的存储节点,所述服务器与m个存储节点相连,所述m个存储节点 与所述服务器相连,一个存储节点中只能存储一个子密钥串,2≤k≤m; 所述第一获取模块,还用于获取所述服务器反馈的所述至少k个子密钥串; 重建模块,用于根据所述至少k个子密钥串重建出所述目标密钥。 在一个可选的设计中,所述第一发送模块,还用于向所述服务器循环发送至少k次 4 CN 111585760 A 说 明 书 2/19 页 获取请求,所述至少k次获取请求用于获取所述至少k个不同的子密钥串,所述至少k次获取 请求中的第i个获取请求携带有所述第i个子密钥串的第一标识以及所述第i个存储节点的 第二标识。 在一个可选的设计中,所述装置还包括: 第二获取单元,用于通过预留邮箱或者客户端程序从密钥服务器获取解密密钥; 接收单元,用于接收所述密钥托管服务器反馈的至少k个加密密文; 解密单元,用于通过所述解密密钥对所述至少k个加密密文进行解密,得到所述至 少k个子密钥串。 在一个可选的设计中,所述第一发送模块,还用于将第一认证证书发送至所述密 钥托管服务器;所述第一获取模块,还用于获取所述密钥托管服务器发送的第二认证证书, 所述第二认证证书是所述密钥托管服务器对所述第一认证证书进行认证后发送的证书;所 述装置,还包括:认证模块,用于对所述第二认证证书进行认证。 在一个可选的设计中,所述第一发送模块,还用于将所述第一认证证书发送至所 述服务器,所述第一认证证书中包括第一签名信息以及其它信息; 所述第一获取模块,还用于接收所述服务器发送的第二认证证书,所述第二认证 证书包括第二签名信息以及所述其它信息,所述第二认证证书是所述服务器在第一结果和 第二结果对应时发送的,所述第一结果是对所述第一认证证书中的其它信息进行预定计算 得到的,所述第二结果是使用第二公钥对所述第一签名信息进行解密得到的; 所述认证模块,用于对所述第二认证证书中的其它信息进行预定计算得到第三结 果,并使用第一公钥对所述第二签名信息进行解密,得到第四结果;若第三结果与第四结果 相对应,则对第二认证证书进行认证成功响应 根据本申请的另一方面,提供了一种终端,所述终端包括处理器和存储器,所述存 储器中存储有至少一条指令、至少一段程序、代码集或指令集,所述至少一条指令、所述至 少一段程序、所述代码集或指令集由所述处理器加载并执行以实现如上所述的密钥找回方 法。 根据本申请的另一方面,提供了一种计算机可读存储介质,所述计算机可读存储 介质中存储有至少一条指令、至少一段程序、代码集或指令集,所述至少一条指令、所述至 少一段程序、所述代码集或指令集由所述处理器加载并执行以实现如上所述的密钥找回方 法。 本申请实施例提供的技术方案带来的有益效果至少包括: 通过将目标密钥进行分段得到多个子密钥串,并将多个子密钥串分别存储于多个 存储节点中,由于用于存储的存储节点较多,且不同存储节点之间存储的子密钥串是相互 未知的,当恶意人员通过黑客程序攻击存储节点时,并不知道哪些存储节点上存储有目标 密钥的子密钥串,也无法通过攻破一个存储节点获取所有子密钥串,所以安全度较高。 附图说明 为了更清楚地说明本申请实施例中的技术方案,下面将对实施例描述中所需要使 用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本申请的一些实施例,对于 本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他 5 CN 111585760 A 说 明 书 3/19 页 的附图。 图1是本申请一个示例性的实施例提供的密钥找回系统的框图; 图2是本申请一个示例性的实施例提供的密钥找回方法的流程图; 图3是本申请另一个示例性的实施例提供的密钥找回方法的流程图; 图4是本申请另一个示例性的实施例提供的密钥找回方法的流程图; 图5是本申请另一个示例性的实施例提供的密钥找回方法的流程图; 图6是本申请一个示例性的实施例提供的密钥分段存储的流程图; 图7是本申请一个示例性的实施例示出的密钥分段获取的流程图; 图8是本申请一个示例性的实施例示出的密钥找回装置的框图; 图9是本申请另一个示例性的实施例示出的密钥找回装置的框图; 图10是本申请一个示例性的实施例提供的终端的结构的框图; 图11是本申请另一个示例性的实施例提供的密钥托管服务器的结构的框图。